19/06/2018

Desarrollar una aplicación en Node.js es una experiencia gratificante. Funciona a la perfección en tu máquina local, responde con rapidez y cumple con todos los requisitos. Sin embargo, llega el momento crucial del despliegue en un servidor de producción y, de repente, la aplicación es inalcanzable. Este es un escenario frustrantemente común que, en la gran mayoría de los casos, apunta a un único culpable: el firewall. Comprender cómo interactúa tu aplicación con las reglas de seguridad de la red es fundamental, especialmente en el ecosistema moderno donde tecnologías como Docker añaden una capa de complejidad y automatización que es vital dominar.

El Firewall: Guardián y Obstáculo de la Red

Antes de sumergirnos en las soluciones, es esencial entender qué es un firewall. Imagínalo como un guardia de seguridad en la puerta de un edificio (tu servidor). Su trabajo es inspeccionar a todo el que intenta entrar o salir, permitiendo el paso solo al tráfico autorizado y bloqueando todo lo demás. En términos de redes, este "tráfico" son los paquetes de datos que viajan a través de diferentes puertos. Cada servicio que se ejecuta en tu servidor, como una aplicación Node.js, una base de datos o un servidor web, "escucha" en un puerto específico. Si el firewall no tiene una regla explícita que permita el tráfico hacia ese puerto, simplemente lo descartará, haciendo que tu aplicación sea inaccesible desde el exterior.

Configuración para un Entorno Tradicional (Sin Docker)

Si has desplegado tu aplicación Node.js directamente en un servidor virtual o físico, el proceso para permitir la conexión es relativamente directo. Debes interactuar con el software de firewall que esté utilizando el sistema operativo de tu servidor. Los más comunes en entornos Linux son UFW (Uncomplicated Firewall), popular en Ubuntu, y firewalld, común en sistemas como CentOS o RHEL.

Paso a Paso con UFW

UFW está diseñado para ser simple. Si tu aplicación Node.js está escuchando en el puerto 3000, los pasos serían:

- Verificar el estado de UFW: Primero, asegúrate de que esté activo.

sudo ufw status - Añadir la regla: Para permitir el tráfico entrante en el puerto 3000, ejecuta el siguiente comando:

sudo ufw allow 3000/tcp. Esto le dice a UFW que permita todas las conexiones TCP (el protocolo más común para aplicaciones web) en ese puerto. - Verificar la nueva regla: Vuelve a ejecutar

sudo ufw statuspara confirmar que la regla ha sido añadida correctamente.

Paso a Paso con firewalld

firewalld es un poco más complejo, ya que opera con el concepto de "zonas". Generalmente, querrás añadir la regla a la zona pública.

- Verificar el estado de firewalld:

sudo systemctl status firewalld - Añadir la regla de forma permanente:

sudo firewall-cmd --zone=public --add-port=3000/tcp --permanent. La bandera--permanentes crucial para que la regla persista después de un reinicio del servidor. - Recargar el firewall: A diferencia de UFW, firewalld necesita recargar su configuración para que los cambios permanentes surtan efecto.

sudo firewall-cmd --reload - Verificar la regla:

sudo firewall-cmd --zone=public --list-ports

El Cambio de Paradigma: Node.js dentro de un Contenedor Docker

Aquí es donde las cosas se ponen interesantes y donde muchos desarrolladores encuentran problemas. Cuando ejecutas tu aplicación Node.js dentro de un contenedor Docker, la gestión de la red cambia drásticamente. Docker crea sus propias redes virtuales y, para garantizar que los contenedores puedan comunicarse entre sí y con el mundo exterior, gestiona activamente las reglas del firewall del sistema anfitrión. Esta automatización es poderosa, pero puede ser confusa si no se entiende lo que sucede bajo el capó.

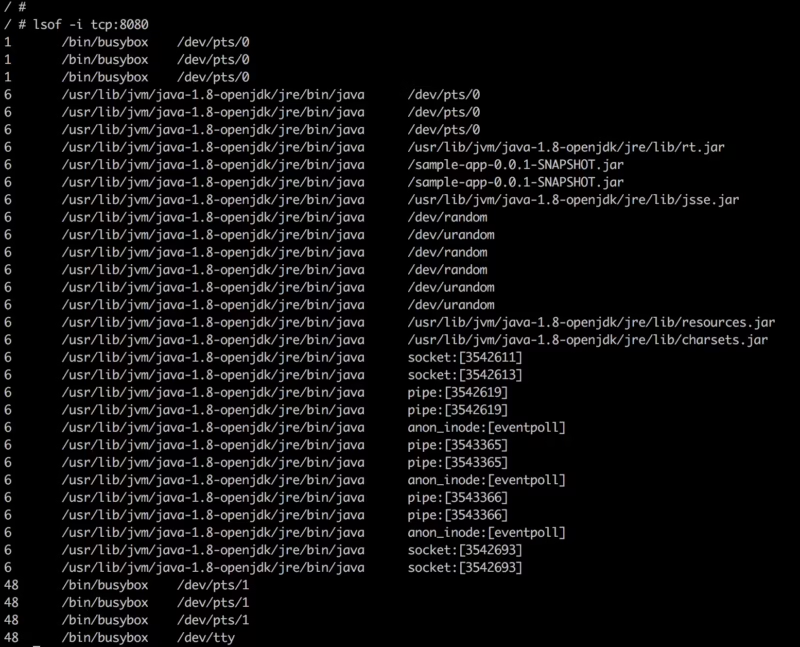

La clave está en el comando docker run y la bandera -p (o --publish). Cuando ejecutas un comando como:

docker run -p 8080:3000 mi-app-nodejs

No solo estás iniciando tu contenedor. Le estás diciendo a Docker: "Toma todo el tráfico que llegue al puerto 8080 del servidor anfitrión y reenvíalo al puerto 3000 dentro de este contenedor". Para lograr esto, Docker modifica directamente las cadenas de iptables (o nftables, su sucesor) en el kernel de Linux. Esto tiene una implicación fundamental: las reglas de Docker a menudo tienen prioridad sobre las reglas de UFW o firewalld. Podrías tener una regla en UFW que bloquee el puerto 8080, pero si lo publicas con Docker, es muy probable que el puerto sea accesible de todos modos, ya que Docker inserta sus reglas en un nivel más bajo del sistema de red.

¿Cómo lo hace Docker?

Por defecto, Docker crea varias cadenas personalizadas en iptables. La más importante es la cadena DOCKER. Cuando publicas un puerto, Docker añade una regla a la cadena PREROUTING de la tabla nat, que redirige el tráfico entrante destinado a ese puerto hacia la cadena DOCKER. Dentro de esta cadena, se realizan las traducciones de direcciones de red (NAT) necesarias para que el paquete llegue al contenedor correcto en su red interna.

En sistemas que usan firewalld, Docker es aún más inteligente. Crea una zona específica llamada docker y coloca todas sus interfaces de red virtual (como docker0) en esa zona. Esto permite un aislamiento de red más limpio y una mejor integración con las herramientas del sistema.

La advertencia más importante, extraída directamente de la documentación oficial, es: no debes modificar manualmente las reglas de firewall creadas por Docker. Hacerlo es la forma más rápida de romper la conectividad de tus contenedores. La gestión de puertos debe hacerse a través de los comandos y la configuración de Docker.

Tabla Comparativa: Gestión de Puertos

| Escenario | Herramienta Principal | Comando de Ejemplo | Consideración Clave |

|---|---|---|---|

| Node.js en Servidor Tradicional | UFW / firewalld | sudo ufw allow 3000/tcp | Gestionas manualmente cada puerto que necesitas abrir en el firewall del anfitrión. |

| Node.js en Contenedor Docker | Docker CLI / Docker Compose | docker run -p 8080:3000 ... | Docker gestiona automáticamente las reglas del firewall del anfitrión para ti. Tu única tarea es la publicación de puertos. |

Preguntas Frecuentes (FAQ)

¿Por qué mi regla UFW para bloquear un puerto no funciona si ese puerto está publicado por Docker?

Porque Docker interactúa con iptables a un nivel que UFW no suele gestionar por defecto. Las reglas de Docker para la publicación de puertos se aplican antes que muchas de las reglas de filtrado estándar de UFW, permitiendo que el tráfico pase. La solución correcta no es luchar contra Docker, sino dejar de publicar el puerto si no quieres que sea accesible, o bien configurarlo para que solo se enlace a la interfaz local (ej: -p 127.0.0.1:8080:3000) si solo necesitas acceso desde el propio servidor.

¿Es seguro dejar que Docker gestione el firewall?

Sí, es el comportamiento diseñado y recomendado. El sistema de Docker está pensado para proporcionar aislamiento y conectividad de forma segura. La principal responsabilidad de seguridad recae en el administrador del sistema para asegurar el anfitrión en su conjunto: mantener el sistema operativo actualizado, asegurar el demonio de Docker y no exponer puertos innecesariamente al mundo exterior.

¿Qué es el reenvío de IP (IP Forwarding) y por qué Docker lo necesita?

El reenvío de IP es una configuración del kernel de Linux que permite al sistema actuar como un router, reenviando paquetes de una interfaz de red a otra. Docker lo necesita para que los contenedores (que están en una red virtual interna) puedan comunicarse con el exterior (internet). Por seguridad, cuando Docker habilita esta opción, también establece una política predeterminada de `DROP` (descartar) para todo el tráfico reenviado, excepto el que él mismo gestiona explícitamente, evitando que tu servidor se convierta en un router abierto de forma accidental.

¿Debo configurar un firewall dentro de mi contenedor Node.js?

Generalmente, no. Los contenedores están diseñados para ejecutar un único proceso o servicio. La seguridad se aplica a nivel de la red del anfitrión y las redes de Docker. Añadir un firewall dentro del contenedor es redundante en la mayoría de los casos y puede complicar innecesariamente la depuración de problemas de conectividad. La seguridad del contenedor se centra más en usar imágenes base seguras, no ejecutar procesos como root y escanear en busca de vulnerabilidades.

En conclusión, permitir que tu aplicación Node.js se comunique a través de un firewall es una tarea que va de lo simple a lo complejo dependiendo de tu arquitectura de despliegue. En un entorno tradicional, el control es manual y directo. En el mundo de Docker, la clave es ceder el control de la gestión de puertos al propio Docker y utilizar sus mecanismos de publicación, entendiendo que su automatización está diseñada para simplificar y asegurar el proceso, no para complicarlo.

Si quieres conocer otros artículos parecidos a Node.js y Firewalls: La Guía Definitiva con Docker puedes visitar la categoría Automovilismo.