31/03/2019

En el automovilismo moderno, la batalla no solo se libra en el asfalto. Cada equipo, desde una escudería de Fórmula 1 hasta un proyecto de TC2000, depende de una infraestructura digital robusta. Hablamos de servidores que alojan desde la página web oficial para los fans y patrocinadores, hasta sistemas críticos que procesan datos de telemetría en tiempo real. Proteger esta información es tan vital como ajustar la aerodinámica del coche. Un ataque o un acceso no autorizado podría significar la fuga de secretos de configuración, datos de simulación o la caída de la presencia online del equipo. Aquí es donde entra en juego una defensa fundamental: el firewall. Hoy nos pondremos el casco de administrador de sistemas para configurar UFW (Uncomplicated Firewall), una herramienta potente y sencilla que actuará como el primer escudo de nuestro equipo.

- ¿Qué es UFW y Por Qué es el Halo de tu Servidor?

- Puesta a Punto en el Garaje: Instalación de UFW

- Estrategia Defensiva: Negar Todo y Permitir lo Esencial

- Abriendo las Puertas al Público: Habilitando el Tráfico Web

- Telemetría en Vivo: Verificando el Estado del Firewall

- Preguntas Frecuentes (FAQ) desde el Paddock

¿Qué es UFW y Por Qué es el Halo de tu Servidor?

Imagina el UFW como el sistema Halo de un monoplaza. No es la parte más glamorosa, pero su función protectora es indiscutible y esencial. Técnicamente, UFW es una interfaz de línea de comandos diseñada para simplificar la gestión de las complejas reglas de firewall de iptables en sistemas Linux. Su nombre, "Uncomplicated Firewall" (Firewall Sin Complicaciones), lo dice todo: su objetivo es hacer que la seguridad básica de la red sea accesible para todos, sin necesidad de ser un experto en ciberseguridad.

Para un equipo de carreras, esto significa que podemos establecer de forma rápida y clara quién puede "acercarse" a nuestro servidor y quién no. Podemos cerrar todas las puertas y ventanas de nuestro "motorhome" digital y luego abrir solo las necesarias: la puerta principal para los visitantes (la web) y una puerta de servicio segura para nuestros ingenieros (el acceso SSH).

Puesta a Punto en el Garaje: Instalación de UFW

Antes de salir a la pista, debemos asegurarnos de que todas las herramientas están en su sitio. La mayoría de las distribuciones de Linux basadas en Debian/Ubuntu ya vienen con UFW, pero si no es el caso, instalarlo es tan sencillo como pedir un nuevo juego de neumáticos. Solo necesitas acceso a tu servidor (generalmente vía SSH) y privilegios de superusuario (root o sudo), ya que estamos trabajando en componentes críticos del sistema.

Para instalar UFW, ejecuta el siguiente comando en tu terminal:

apt install ufw

Con esto, ya tenemos la herramienta lista en nuestro box. Ahora, es momento de definir la estrategia de defensa.

Estrategia Defensiva: Negar Todo y Permitir lo Esencial

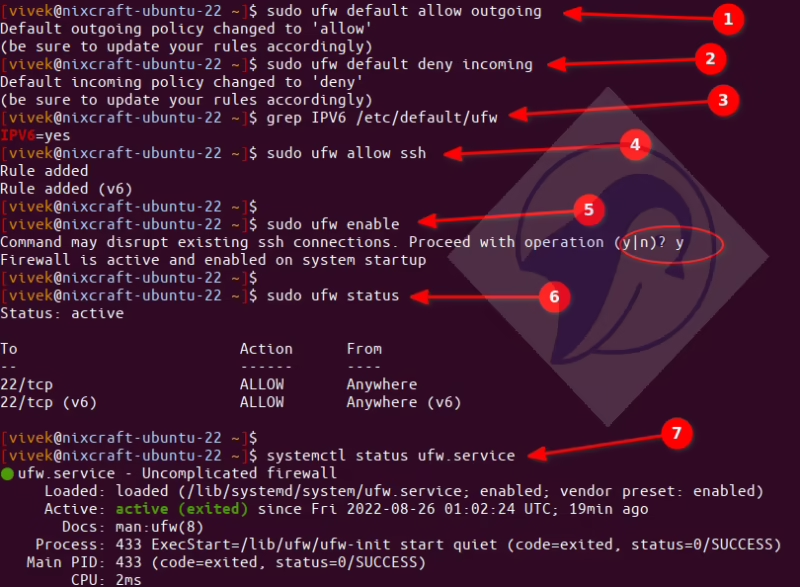

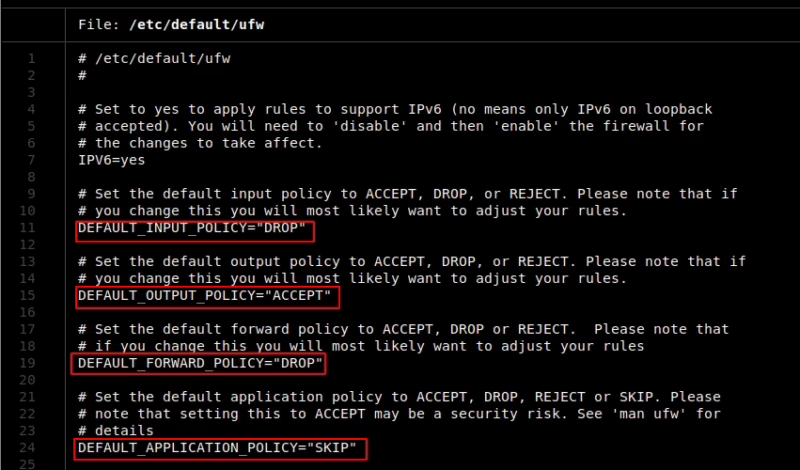

La estrategia de seguridad más efectiva y recomendada es la de "denegación por defecto". En términos de carrera, es como empezar una sesión de práctica con el coche en el garaje, completamente seguro, y solo sacarlo a pista cuando las condiciones y la configuración son las correctas. Haremos lo mismo con nuestro servidor: cerraremos todas las conexiones entrantes por defecto.

ufw default deny incoming

Con este simple comando, hemos cerrado todas las puertas. Nadie puede entrar. Ahora, debemos abrir selectivamente los accesos que necesitamos.

Acceso al Paddock: Habilitando SSH

El acceso SSH (Secure Shell) en el puerto 22 es la puerta de servicio segura para los ingenieros y mecánicos del equipo digital. Es la forma en que nos conectamos remotamente al servidor para gestionarlo. Es absolutamente crucial que esta puerta permanezca abierta para nosotros. Para permitirlo, usamos el siguiente comando:

ufw allow in ssh

El sistema te mostrará una advertencia, preguntando si deseas continuar, ya que esta operación podría interrumpir conexiones existentes. Confirma con 'y'. Es una medida de seguridad para asegurarse de que no te quedes fuera accidentalmente.

¡Bandera Verde! Activando el Firewall

Con nuestra regla de acceso para ingenieros ya configurada, es hora de encender el sistema de defensa. Para activar UFW y que todas las reglas que hemos definido (y las que definiremos) entren en vigor, ejecutamos:

ufw enable

El firewall está ahora activo. Si intentaras acceder a una página web alojada en este servidor, no podrías. ¿Por qué? Porque solo hemos abierto la puerta para SSH. La entrada principal para los fans sigue cerrada.

Abriendo las Puertas al Público: Habilitando el Tráfico Web

La página web de un equipo es su escaparate al mundo. Es donde los fans ven las noticias, los patrocinadores muestran su apoyo y la prensa obtiene información. Necesitamos abrir los puertos estándar para el tráfico web: el puerto 80 (HTTP) y el puerto 443 (HTTPS, la versión segura). UFW tiene un atajo muy útil para esto.

ufw allow in 'WWW Full'

Esta regla de perfil de aplicación abre automáticamente ambos puertos, 80 y 443, tanto para tráfico IPv4 como IPv6. Es la forma más limpia y recomendada de permitir el acceso a tu sitio web.

Después de añadir una nueva regla, siempre es buena práctica recargar el firewall para que los cambios se apliquen sin interrumpir las conexiones existentes:

ufw reload

¡Listo! Tu web vuelve a estar online, pero ahora protegida por un firewall que bloquea todo el tráfico no deseado en otros puertos.

Tabla Comparativa de Comandos Esenciales

Para tener una referencia rápida en el muro de boxes, aquí tienes una tabla con los comandos más importantes:

| Comando UFW | Función en la Estrategia del Equipo |

|---|---|

ufw enable | Activa el sistema de defensa (el firewall). |

ufw disable | Desactiva el firewall (no recomendado en producción). |

ufw status | Muestra un resumen rápido del estado y las reglas, como la telemetría básica. |

ufw status verbose | Ofrece un informe detallado de todas las reglas y políticas activas. |

ufw allow [puerto/servicio] | Abre una puerta específica para un servicio (ej: 'WWW Full'). |

ufw deny [puerto/servicio] | Bloquea explícitamente el acceso a una puerta o servicio. |

ufw delete [regla] | Elimina una regla previamente configurada. |

Telemetría en Vivo: Verificando el Estado del Firewall

Un buen ingeniero de pista nunca deja de mirar los monitores. De la misma forma, debemos comprobar periódicamente el estado de nuestro firewall para asegurarnos de que todo funciona según lo previsto. El comando para una revisión rápida es:

ufw status

Esto te mostrará si el firewall está activo y una lista de las reglas que has configurado. Si quieres un desglose mucho más detallado, similar a la telemetría avanzada de un coche, puedes usar la opción `verbose`:

ufw status verbose

Este comando te informará sobre la política por defecto (denegar entrantes, permitir salientes), y te dará detalles sobre cada una de las reglas activas.

Preguntas Frecuentes (FAQ) desde el Paddock

¿Configurar este firewall afectará la velocidad de mi servidor, como un alerón con demasiado drag?

Es una excelente analogía. Afortunadamente, UFW está diseñado para ser extremadamente ligero y eficiente. El impacto en el rendimiento del servidor es prácticamente nulo. Piensa en él como una pieza aerodinámica perfectamente optimizada que añade seguridad sin crear resistencia (drag) apreciable. La protección que ofrece supera con creces cualquier posible y mínima sobrecarga.

¿Qué pasa si cometo un error y bloqueo mi propio acceso SSH? ¿Me quedo fuera del garaje?

Es el miedo más común, equivalente a que se te cierre la puerta del motorhome con las llaves dentro. Si esto sucede, no todo está perdido. La mayoría de los proveedores de servidores en la nube (cloud servers) ofrecen un método de acceso de emergencia a través de una "consola" en su panel de control web. Esta consola te da acceso directo al servidor, saltándose la capa de red, lo que te permitirá desactivar el firewall (`ufw disable`), corregir la regla y volver a activarlo.

¿Es UFW suficiente para la seguridad de un equipo de Fórmula 1 real?

UFW es una capa de defensa fundamental y absolutamente esencial. Es el primer muro, robusto y fiable. Sin embargo, una organización del tamaño de una escudería de F1 utiliza una estrategia de "defensa en profundidad", con múltiples capas de seguridad: firewalls de hardware, sistemas de detección de intrusiones (IDS/IPS), monitorización avanzada, etc. Para la gran mayoría de aplicaciones, como un sitio web de equipo, un blog de automovilismo, o un servidor para proyectos personales o de equipos más pequeños, una configuración correcta de UFW es un punto de partida excelente y a menudo suficiente para una seguridad sólida.

En conclusión, dominar una herramienta como UFW es añadir una habilidad crucial a tu arsenal como gestor de la presencia digital de cualquier proyecto de motorsport. Es la confirmación de que no solo te preocupas por la velocidad en la pista, sino también por la seguridad y la estabilidad fuera de ella. Un servidor bien protegido es una base sólida sobre la que construir el éxito.

Si quieres conocer otros artículos parecidos a Blindaje Digital para tu Equipo de Carrera puedes visitar la categoría Automovilismo.