26/02/2026

En el vertiginoso mundo del desarrollo de software y la administración de sistemas, Docker se ha consolidado como una herramienta fundamental. Sin embargo, en la comunidad de desarrolladores existe un debate tan intenso como la lucha por la pole position en un Gran Premio: la ejecución de contenedores con privilegios de root. Por defecto, Docker opera con un modelo de privilegios limitados para mitigar riesgos y blindar la seguridad del sistema anfitrión. A pesar de ello, existen escenarios donde escalar a root parece no solo conveniente, sino necesario, especialmente para configuraciones a nivel de sistema o para cumplir con los requisitos de ciertas aplicaciones. Este artículo se sumerge en la complejidad de esta decisión, analizando los riesgos y beneficios, explorando las profundas implicaciones de seguridad y delineando las mejores prácticas que todo profesional debe conocer. Comprender los matices de operar como root en Docker te permitirá tomar decisiones informadas, logrando un equilibrio perfecto entre seguridad y funcionalidad.

¿Por Qué Correr como Root es una Preocupación?

La idea de ejecutar contenedores Docker como usuario root puede parecer una solución rápida y sencilla, sobre todo durante las fases de desarrollo y pruebas. No obstante, esta comodidad aparente introduce riesgos de seguridad significativos que pueden comprometer no solo el contenedor, sino también el sistema anfitrión que lo aloja. Analicemos en detalle por qué esta práctica es un foco de preocupación.

Implicaciones de Seguridad Críticas

El principal argumento en contra del uso de root en contenedores se centra en la seguridad. A continuación, desglosamos los puntos más vulnerables:

- Ruptura del Aislamiento: La esencia de los contenedores es proporcionar un entorno aislado del sistema anfitrión. Cuando un contenedor se ejecuta como root, este aislamiento se vuelve frágil. Un proceso con privilegios de superusuario dentro del contenedor podría, potencialmente, acceder y modificar archivos y directorios sensibles en el host, rompiendo la barrera de seguridad que se supone que el contenedor debe garantizar.

- Escalada de Privilegios: Este es uno de los mayores temores en ciberseguridad. Si un atacante logra vulnerar una aplicación dentro de un contenedor que se ejecuta como root, podría explotar esa posición para escalar privilegios. Esto significa que podría pasar de tener control sobre el contenedor a obtener control total sobre la máquina anfitriona, con acceso a todos sus recursos y datos.

- Contenedores Maliciosos: Ejecutar imágenes de fuentes no confiables como root aumenta exponencialmente el riesgo. Un atacante podría diseñar un contenedor aparentemente inofensivo que, al ser ejecutado con privilegios de superusuario, despliegue código malicioso, instale malware, o inicie ataques contra otros sistemas en la red.

Root en el Contenedor vs. Root en el Host: Una Distinción Crucial

Es fundamental entender que el usuario 'root' dentro de un contenedor no es idéntico al usuario 'root' del sistema anfitrión, gracias a los namespaces de Linux. Sin embargo, la diferencia no elimina el peligro.

- Root del Contenedor (UID 0): Dentro del entorno aislado del contenedor, un proceso que se ejecuta como root tiene el identificador de usuario (UID) 0. Esto le otorga control total sobre el sistema de archivos, los procesos y la red *dentro* de ese contenedor.

- Root del Host: El usuario root en el sistema anfitrión tiene control absoluto sobre toda la máquina. El peligro reside en que, por defecto, el UID 0 dentro del contenedor se mapea directamente al UID 0 del host. Por lo tanto, si un proceso dentro del contenedor logra escapar de su aislamiento (por ejemplo, montando un volumen del host), actuará en el host con los mismos privilegios de superusuario.

Riesgos Asociados a Ser Root Dentro de un Contenedor

Incluso sin una fuga directa al host, operar como root dentro del contenedor presenta serios riesgos internos y para el ecosistema de contenedores:

- Manipulación del Sistema de Archivos: Un proceso root puede modificar o eliminar archivos críticos dentro del propio contenedor, corrompiendo la aplicación o el sistema base de la imagen. Esto puede afectar a otros contenedores si comparten volúmenes.

- Ataques de Red: Un contenedor comprometido y con privilegios de root puede lanzar ataques de red, como sniffing de paquetes o spoofing, afectando a otros contenedores en la misma red Docker o incluso a la red local.

- Explotación de Vulnerabilidades del Kernel: El contenedor comparte el kernel con el sistema anfitrión. Si una vulnerabilidad del kernel de Linux es explotada por un proceso que se ejecuta como root dentro del contenedor, el impacto puede extenderse a todo el sistema anfitrión, causando un fallo completo del sistema o permitiendo una toma de control total.

Guía Práctica: Cómo Ejecutar un Contenedor como Root

A pesar de los riesgos, hay situaciones en las que es inevitable. Si después de evaluar las alternativas decides que necesitas privilegios de root, aquí te mostramos cómo hacerlo de forma explícita.

Paso 1: Crear o Modificar el Dockerfile

El Dockerfile es el archivo de instrucciones para construir tu imagen de Docker. Si no tienes uno, deberás crearlo.

Paso 2: Especificar el Usuario en el Dockerfile

Dentro del Dockerfile, puedes usar la instrucción USER para establecer el usuario que ejecutará los comandos subsiguientes y será el usuario por defecto al iniciar el contenedor. Para forzar el uso de root, añade la siguiente línea:

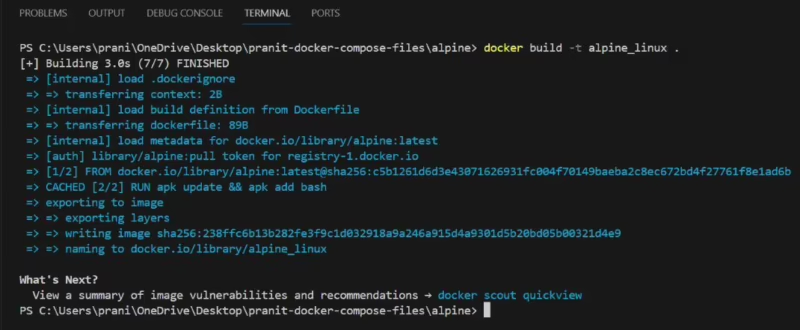

FROM ubuntu:20.04 # ... otras instrucciones de configuración ... # Establece el usuario por defecto a root USER rootPaso 3: Construir la Imagen de Docker

Utiliza el comando docker build en tu terminal para crear la imagen a partir del Dockerfile.

docker build -t mi-imagen-root .Paso 4: Ejecutar el Contenedor

Incluso si la imagen no especifica USER root, puedes forzar la ejecución como root al lanzar el contenedor usando la opción --user.

docker run --user=root mi-imagen-rootTambién puedes usar el UID directamente:

docker run --user 0 mi-imagen-rootUso con Docker Compose

Si gestionas tus servicios con Docker Compose, puedes especificar el usuario directamente en tu archivo docker-compose.yml:

services: mi_servicio: image: mi-imagen-root user: rootRecuerda: el hecho de que puedas hacerlo no siempre significa que debas. Estas opciones te dan el control, pero con un gran poder viene una gran responsabilidad.

Mejores Prácticas: Alternativas Seguras a Root

La estrategia más robusta es seguir el Principio de Menor Privilegio. Otorga solo los permisos estrictamente necesarios para que la aplicación funcione. Aquí hay algunas prácticas recomendadas:

- Crear un Usuario No-Root: La mejor práctica es crear un usuario y un grupo específicos sin privilegios de superusuario en tu Dockerfile y cambiar a ese usuario.

FROM alpine:latest # Crear un grupo y un usuario específicos RUN addgroup -S appgroup && adduser -S appuser -G appgroup # Cambiar al usuario no-root USER appuser # El resto de los comandos se ejecutarán como 'appuser' WORKDIR /home/appuser COPY . . CMD ["./mi_aplicacion"]- Uso de Capacidades de Linux: En lugar de otorgar control total con root, puedes conceder solo las capacidades específicas que tu aplicación necesita. Por ejemplo, si tu aplicación necesita vincularse a un puerto privilegiado (menor a 1024), puedes añadir la capacidad

NET_BIND_SERVICEsin necesidad de ser root.

docker run --cap-add=NET_BIND_SERVICE --cap-drop=ALL mi-imagen-no-root- Mapeo de UID (User Namespaces): Una característica de seguridad avanzada es remapear los usuarios del contenedor a usuarios sin privilegios en el host. Con

userns-remaphabilitado, el UID 0 (root) dentro del contenedor se mapea a un UID de usuario normal en el host, limitando drásticamente el daño de una posible fuga.

Tabla Comparativa: Root vs. No-Root

| Característica | Ejecución como Root | Ejecución como Usuario No-Root |

|---|---|---|

| Seguridad | Baja. Alto riesgo de escalada de privilegios y daño al host. | Alta. El impacto de una vulnerabilidad está contenido. |

| Conveniencia | Alta. Evita problemas de permisos para instalar paquetes o acceder a archivos. | Menor. Requiere una configuración cuidadosa de permisos en el Dockerfile. |

| Portabilidad | Menor. Puede fallar en entornos de alta seguridad (como OpenShift) que prohíben contenedores root. | Alta. Cumple con las políticas de seguridad de la mayoría de las plataformas. |

| Caso de Uso Típico | Administración del sistema, modificación de configuraciones de bajo nivel. | Ejecución de aplicaciones de usuario final (servidores web, bases de datos, APIs). |

Preguntas Frecuentes (FAQ)

¿Es siempre malo ejecutar un contenedor como root?

No "siempre", pero sí es una práctica desaconsejada en la gran mayoría de los casos, especialmente en entornos de producción. Debe ser una decisión consciente y justificada, reservada para tareas que son imposibles de realizar de otra manera, y aplicando medidas de seguridad adicionales.

¿Qué hago si una aplicación o imagen de terceros requiere root?

Primero, investiga si existe una alternativa o una versión de la imagen que no requiera root. Si no es posible, evalúa los riesgos. Considera ejecutar el contenedor en un nodo aislado, con capacidades de Linux muy restringidas y un monitoreo constante para detectar cualquier actividad sospechosa.

¿Cómo puedo verificar con qué usuario se está ejecutando mi contenedor?

Puedes entrar en un contenedor en ejecución y comprobar el usuario actual con los siguientes comandos:

# Obtener el ID del contenedor docker ps # Ejecutar un shell dentro del contenedor docker exec -it [ID_DEL_CONTENEDOR] sh # Dentro del shell del contenedor, ejecutar: whoami # O para ver el UID: id -u¿Usar Docker en modo "rootless" soluciona este problema?

El modo rootless de Docker, donde el propio demonio de Docker se ejecuta como un usuario sin privilegios, es una excelente capa de seguridad adicional. Mitiga en gran medida el riesgo de que una fuga del contenedor afecte al host, ya que el demonio en sí no tiene privilegios de superusuario. Sin embargo, no elimina la necesidad de seguir las buenas prácticas *dentro* del contenedor, como ejecutar las aplicaciones con usuarios no-root.

Si quieres conocer otros artículos parecidos a Contenedores Docker: El Dilema del Acceso Root puedes visitar la categoría Automovilismo.